|

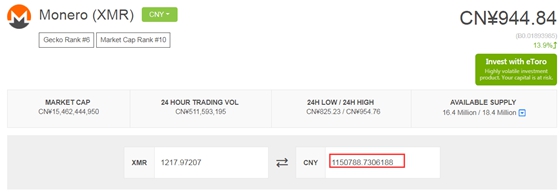

金秋九月,又是一年開學季,全國各地大中小學密集迎來“開學潮”,同學們陸續重返校園,而不法分子也開始蠢蠢欲動,盯上了“開學經濟”,試圖利用非法手段來獲取巨額收益。近日,騰訊智慧安全御見威脅情報中心接到用戶反饋,稱學校內網水卡管理服務器頻繁出現崩潰情況,經學校網絡管理人員系統排查,并未發現有異常問題,初步懷疑內網遭到不法黑客攻擊,因此向騰訊智慧安全御見威脅情報中心求助。 經騰訊安全技術專家檢測發現,該學校內網水卡管理服務器遭rundllhost.exe挖礦木馬入侵,屬于NSASrvanyMiner挖礦木馬的變種,利用NSA武器工具在內網攻擊傳播。由于該服務器存在未修復的ms17-010漏洞,因此受到攻擊被利用挖礦。經查詢錢包信息發現,截至目前,NSABuffMiner挖礦木馬已挖礦獲得門羅幣1217個,非法獲利高達115萬元人民幣。

(圖:NSABuffMiner挖礦木馬非法獲利) 目前,騰訊智慧安全御見威脅情報中心已對該挖礦木馬進行全面攔截并查殺,并提醒廣大企業用戶及時修復高危漏洞。不法黑客一旦利用這些系統漏洞,除了會植入挖礦木馬外,用戶電腦還可能被植入勒索病毒、成為竊取資料的工具,造成更加嚴重的后果。 據騰訊安全技術專家介紹,NSASrvanyMiner挖礦木馬新變種發動攻擊時會先關閉防火墻,啟動CPUInfo.exe掃描內網機器的445端口,如果端口處于打開狀態則利用多個NSA武器工具對用戶電腦進行攻擊。同時該挖礦木馬啟動礦機時使用NSSM服務管理工具,將礦機安裝為系統服務,此工具具有自動守護目標服務進程功能,能維持挖礦進程運行,可躲避部分殺軟檢測。 值得一提的是,該挖礦木馬為了保證對挖礦資源的獨占,會使用“黑吃黑”、“過河拆橋”等方式阻斷其它挖礦木馬的入侵,查殺30余個同樣是挖礦木馬的進程,并在自身入侵成功后,主動將135、137、138、139、445等危險端口關閉,防止其它挖礦木馬和自己爭搶挖礦資源。 除此以外,NSABuffMiner挖礦木馬新變種配備了功能強大的NSA漏洞攻擊包,方便其在內網攻擊傳播。同時,該挖礦木馬還會檢測多個任務管理器的進程,一旦用戶發現系統異常,啟用任務管理器查看系統資源占用情況時,木馬會立刻嘗試關閉任務管理器,若關閉失敗,木馬會立刻退出,從而迷惑普通用戶。

(圖:騰訊安全企業級產品御點) 為避免此類不法黑客攻擊事件再次發生,騰訊電腦管家安全專家、騰訊安全反病毒實驗室負責人馬勁松建議企業網管:及時給服務器打好安全補丁,盡量關閉不必要的文件共享、端口和服務,采用高強度的唯一服務器帳號和密碼并保持定期更換;同時建議安裝御點終端安全管理系統等安全軟件,通過終端殺毒和修復漏洞統一管控,以及策略管控等全方位的安全管理功能,可幫助企業管理者全面了解、管理企業內網安全狀況、保護企業安全。 (責任編輯:海諾) |

NSABuffMiner挖礦木馬霸占校園服務器,已非法獲利115萬元

時間:2018-09-14 13:36

來源:中華網科技作者:中華網科技

..

頂一下

(0)

0%

踩一下

(0)

0%

------分隔線----------------------------