騰訊安全發布《2018年IoT安全威脅分析報告》 路由器成為攻擊“新寵”智能電視、音箱、路由器等物聯網(IoT)設備正在深入人們的數字生活。最新報告顯示,2018年IoT設備增長迅猛,全球的設備數量已經達到70億臺,如果保持每年20%左右的增長速度,預計2020年將達到99億臺。然而,當數以億計的物聯網設備在我們身邊無聲運轉時,各種相關的安全問題也隨之而來。 近日,騰訊安全云鼎實驗室發布《2018年IoT安全威脅分析報告》(下稱《報告》),結合云鼎實驗室聽風威脅感知平臺監測到的安全大數據,對IoT攻擊現狀、常見設備、主要影響區域,以及IoT惡意軟件的傳播方式進行了全面分析,并分別為個人和IoT廠商防范IoT攻擊提供了專業建議。 IoT設備成黑客“新武器” 路由器最常被攻擊 《報告》顯示,由于數量眾多且安全防護措施薄弱,IoT設備已經成為不法黑客們熱衷使用的“新武器”。IoT攻擊手段日趨多樣,不法黑客們通常通過設備弱口令、遠程命令執行漏洞等對IoT設備發起攻擊,并利用蠕蟲感染和自主批量攻擊的方式來達到控制大量目標設備的目的,并構建起龐大的僵尸網絡。

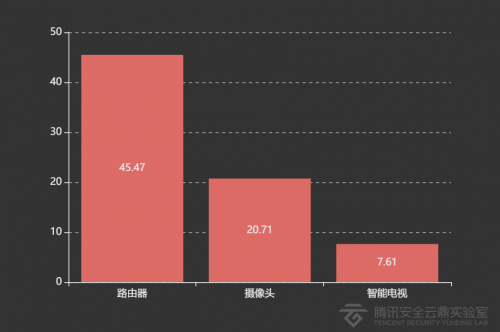

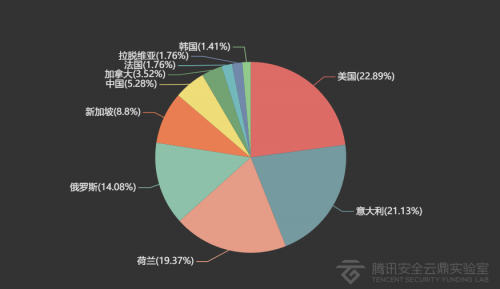

(IoT最常被攻擊的設備類型) 其中,路由器、攝像頭和智能電視是被攻擊頻率最高的三款IoT設備,占比分別達到45.47%、20.71%和7.61%。占據IoT設備攻擊量將近一半的路由器,由于市場保有量巨大,一旦被爆出漏洞,極易引發大范圍的攻擊。2017年某品牌一型號的路由器被爆出遠程命令執行漏洞,其系列路由器均受到影響,短時間內針對該路由器的攻擊和蠕蟲利用迅速上升,攻擊占比一度達到40.99%。 IoT攻擊源多來自歐美 我國江蘇、廣東地區受害最嚴重 騰訊安全云鼎實驗室對IoT惡意代碼控制服務器進行了統計,發現位于國外的服務器占比達到94.72%,中國占比5.28%,且大量IoT惡意代碼控制服務器分布在美國和歐洲地區。

(IoT惡意代碼控制服務器國家分布Top10) 由于擁有IoT設備數量眾多,且很多設備存在漏洞和弱口令,相互攻擊感染問題嚴重,導致我國成為全球IoT攻擊最頻發的國家,同時也是最大的受害國。

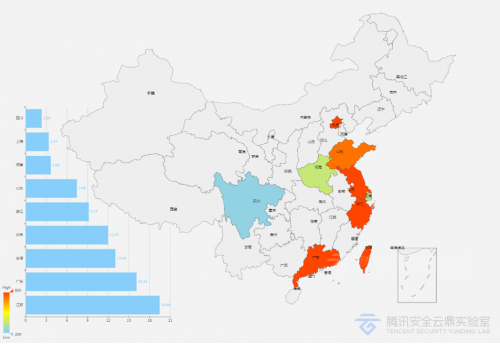

(IoT攻擊源國家分布) IoT的攻擊源分布與GDP有一定的關聯性。從國內IoT攻擊源來看,長三角及珠三角等經濟發達的地區IoT設備更多、相關黑產活動也更加猖獗。究其原因,江蘇一帶經濟發達,街邊各個商店的攝像頭、路由器等設備較為普遍,容易成為不法分子的攻擊目標;深圳市作為科技創新城市,是許多IoT設備的生產地,IoT設備普及程度更高,因此IoT安全問題也相對更嚴重。

(IoT攻擊源中國省份Top10) IoT惡意軟件主要通過漏洞傳播 DDoS攻擊成主流功能 設備固件更新慢、IoT廠商及用戶對漏洞的重視程度不足,加上IoT惡意軟件具備較高的傳播性,使得市面上的IoT設備安全“隱患”重重。數據顯示,超過八成的IoT惡意軟件具備自我傳播功能,其中漏洞傳播仍是最主要的傳播方式。以IoT惡意軟件Linux.Omni為例,該惡意軟件使用了11種不同的漏洞,其中不乏常用的路由器與攝像頭漏洞等。此外,弱口令攻擊也是IoT惡意軟件的傳播方式之一,最流行的傳播途徑為Telnet,其次是SSH。 伴隨IoT的迅速興起,DDoS攻擊也進一步加劇。騰訊安全云鼎實驗室安全專家認為,IoT設備在DDoS攻擊上備受不法黑客“青睞”主要有四個原因:首先,暴露在互聯網中的IoT設備,為承載DDoS功能的惡意樣本進行掃描和傳播提供了便利;其次,基于設備的多平臺屬性,DDoS攻擊能夠實現跨多平臺的傳播;第三,IoT僵尸網絡易搭建,且不易被察覺,十萬量級的僵尸網絡便可以打出TB級的攻擊流量;最后,慢速CC的攻擊方式使得傳統DDoS防御設備難以檢測惡意攻擊。 騰訊安全云鼎實驗室預測,隨著IoT和5G通訊的發展,IoT設備或將成為網絡攻擊的最大受害者,并成為惡意挖礦軟件、勒索軟件的下一個目標;被攻擊的IoT設備呈現多樣化,智能空調、自動售貨機、可穿戴設備等設備或將受影響;通過IoT設備發起的攻擊打破傳統單面的安全防御形式,將迫使安全廠商思考全新的防御思路。 報告最后也為個人和IoT廠商防御IoT攻擊提供了針對性的建議。對于個人用戶而言,IoT設備初始設置時應立即更改默認密碼;定期檢查并更新固件版本;如無絕對必要,不要將IoT設備端口向互聯網開放。IoT廠商需增加安全管理,例如每次啟動時都通過證書來加強驗證、使用動態加密密鑰,及時跟新補丁和固件;在保障數據安全方面,建議使用騰訊云等安全性能領先的基礎云服務,保障云端數據和服務安全、可靠。聽風威脅感知平臺是騰訊安全云鼎實驗室在全球多個節點部署的蜜罐網絡集群,用于捕獲真實的惡意流量,每天捕獲各類攻擊請求達到數億次,再通過專業的流量研究和分析,反哺騰訊云對惡意流量的識別和防護能力。 (責任編輯:海諾) |

騰訊安全發布《2018年IoT安全威脅分析報告》 路由器成為攻擊“新寵”

時間:2019-01-04 14:15

來源:中國日報網作者:中國日報網

.

頂一下

(0)

0%

踩一下

(0)

0%

------分隔線----------------------------

- 上一篇:春節走親訪友選禮品?凱瑟王紅酒來幫您!

- 下一篇:江小白:小趨勢制勝