|

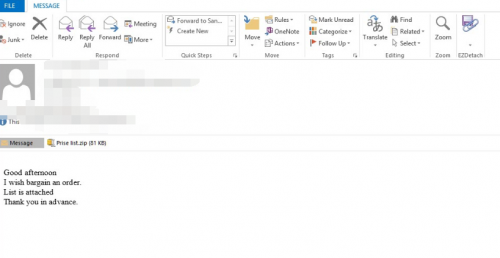

“人在工位坐,禍從天上來”,電腦中毒后的辦公室文員何女士無奈地說。 1月14日上午12點前后,何女士接收一封未知來源、內附zip附件的郵件。因怕錯過重要消息,她及時保存附件并解壓打開,點擊壓縮包內竟是一個空的doc文檔。“原來這是一封垃圾郵件,和以往處理類似的情況一樣,我采用‘閱后即焚’的方式把它扔到回收站內”,何女士說。

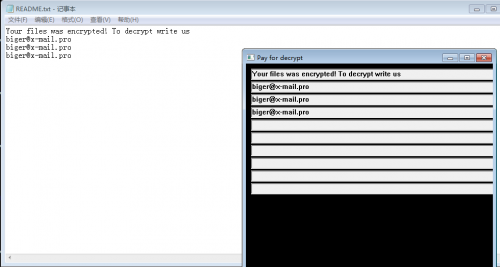

(圖:攻擊郵件展示) 可是事情并沒有這么簡單。午休過后的何女士打開電腦竟然發現,桌面彈出勒索信息彈窗,要求何女士聯系桌面指定郵箱來獲取解密工具,否則電腦文檔將無法解密。無奈的何女士第一時間向騰訊電腦管家求助。

(圖:勒索信息彈窗頁面) 騰訊電腦管家工程師溯源分析后,發現何女士電腦是遭Cryakl勒索病毒變種感染所致。目前,該病毒變種主要依靠惡意郵件傳播,一般惡意郵件內含惡意宏代碼的doc文檔,當接收者打開文檔,在啟用宏功能的情況下,便會觸發惡意宏代碼下載執行Cryakl勒索病毒,最終實現對重要文件加密,對中毒用戶信息財產安全造成極大的威脅。 與此同時,技術專家在病毒未退出內存時發現,受害用戶有機會完成解密恢復,不過普通用戶很難做到。對此,騰訊電腦管家技術專家表示,對于普通用戶而言,養成經常備份重要文檔的習慣是應對此類勒索病毒的正確方式,在遭遇勒索病毒破壞時,可以真正做到有備無患。 值得關注的是,Cryakl病毒作者采用的攻擊方式正是專業APT組織慣用的手段之一,表明目前越來越多技術較強的普通病毒作者也在用類似手法對普通網民發起攻擊,例如在精心構造的魚叉釣魚郵件附件中使用帶漏洞攻擊的特殊文檔,以及利用高危漏洞入侵企業服務器系統等。 為保護用戶免受Cryakl勒索病毒攻擊影響,騰訊安全反病毒實驗室負責人、騰訊電腦管家安全專家馬勁松提醒企業網絡管理人員,建議關閉不必要的端口和文件共享,盡量使用高強度的密碼,避免使用弱口令密碼,定期對重要文件和數據進行定期非本地備份,同時推薦全網安裝御點終端安全管理系統。目前御點具備終端殺毒統一管控、修復漏洞統一管控,以及策略管控等全方位的安全管理功能,可幫助企業管理者全面了解、管理企業內網安全狀況、保護企業安全。

(圖:騰訊御點終端安全管理系統) 對于普通用戶來說,馬勁松建議,謹慎點擊來源不明的郵件附件,關閉Office的宏功能,同時保持安全軟件處于開啟并運行狀態,及時修復系統漏洞,實時攔截病毒風險。除此之外,他建議個人用戶在上網過程中,應注意養成隨時備份重要文件的好習慣,推薦使用騰訊電腦管家“文檔守護者”工具對重要文件和數據進行定期備份,全面保護文檔安全。 (責任編輯:海諾) |

騰訊電腦管家:陌生郵件暗藏勒索病毒 Cryakl變種來襲

時間:2019-01-16 18:07

來源:中華網作者:中華網

.

頂一下

(0)

0%

踩一下

(0)

0%

------分隔線----------------------------